第4回「フィッシング攻撃の進化 - MitM攻撃の発展」

2026年1月16日

【はじめに】

前回のコラム(フィッシング耐性とは?NISTのガイドラインから方法まで分析)にてフィッシング耐性とは"ユーザーの注意深さに依存することなくフィッシング攻撃を阻止できる機能"と言及しその方法まで解説しました。

今回のコラムでは実際にフィッシング攻撃に着目し皆様のクレデンシャルを狙っている攻撃手法について解説していきます。

フィッシング耐性がないとどのようにしてクレデンシャルを盗まれてしまうのか最新のフィッシング攻撃を踏まえ解説しているので読んでいただけると嬉しいです。

■フィッシング攻撃の進化

皆さまがフィッシング攻撃と聞いてイメージされる攻撃はどのようなものでしょうか?

私は、Beyond Identityという製品を通してフィッシング攻撃を学習するまでは偽のログインページを作成しユーザーのID、パスワードを盗む攻撃をイメージしていました。大量の偽メールを送り付け添付されたリンクを踏んでしまっても日本語がおかしかったりUIが違ったりと見破るのが簡単なイメージでした。ましてやMFAを導入していれば防げることができると思っていました。

しかし、MFAが普及し始めた中でフィッシング攻撃も進化しておりいくつか斬新な攻撃手法が登場しております。

その中でもフィッシング耐性のないMFAを破ってしまう”AitM”、”BitM”という2つの攻撃手法について解説していきます。

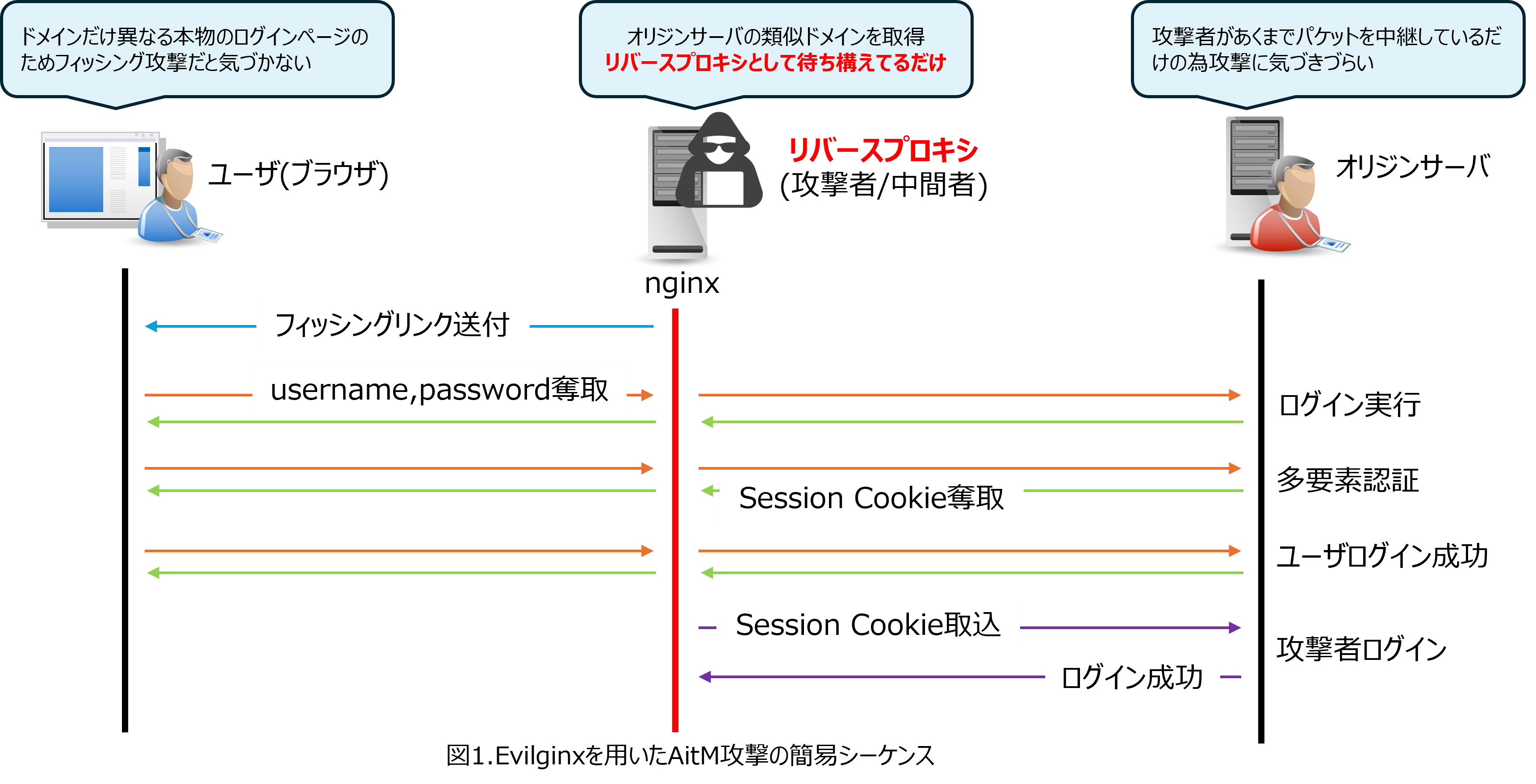

■AitM(Adversary-in-the-Middle)とは

中間者攻撃の一種に属しており高度なフィッシング攻撃の中では最も有名です。

こちらの攻撃は対象のサービスを選定しドメインを取得、フィッシング用のURLを作成します。

このURLをユーザーにアクセスされることによりユーザーとサービスの間に攻撃者が入り込み通信を中継します。

攻撃者はリバースプロキシとして割り込むことによりユーザーID、パスワード、セッションIDまでも盗み出せてしまいます。

フィッシングツールとしては"Evilginx"が有名でGithubにて公開されています。

詳細な使用方法は省きますがPhishletsとよばれる構成ファイルにてセッションIDを指定、Phishletsを基にLuresと呼ばれるフィッシングURLを作成しAitM攻撃を行うことができます。Phishletsの作成自体は難しいですがGithub上にメジャーなサービスのものは公開されています。

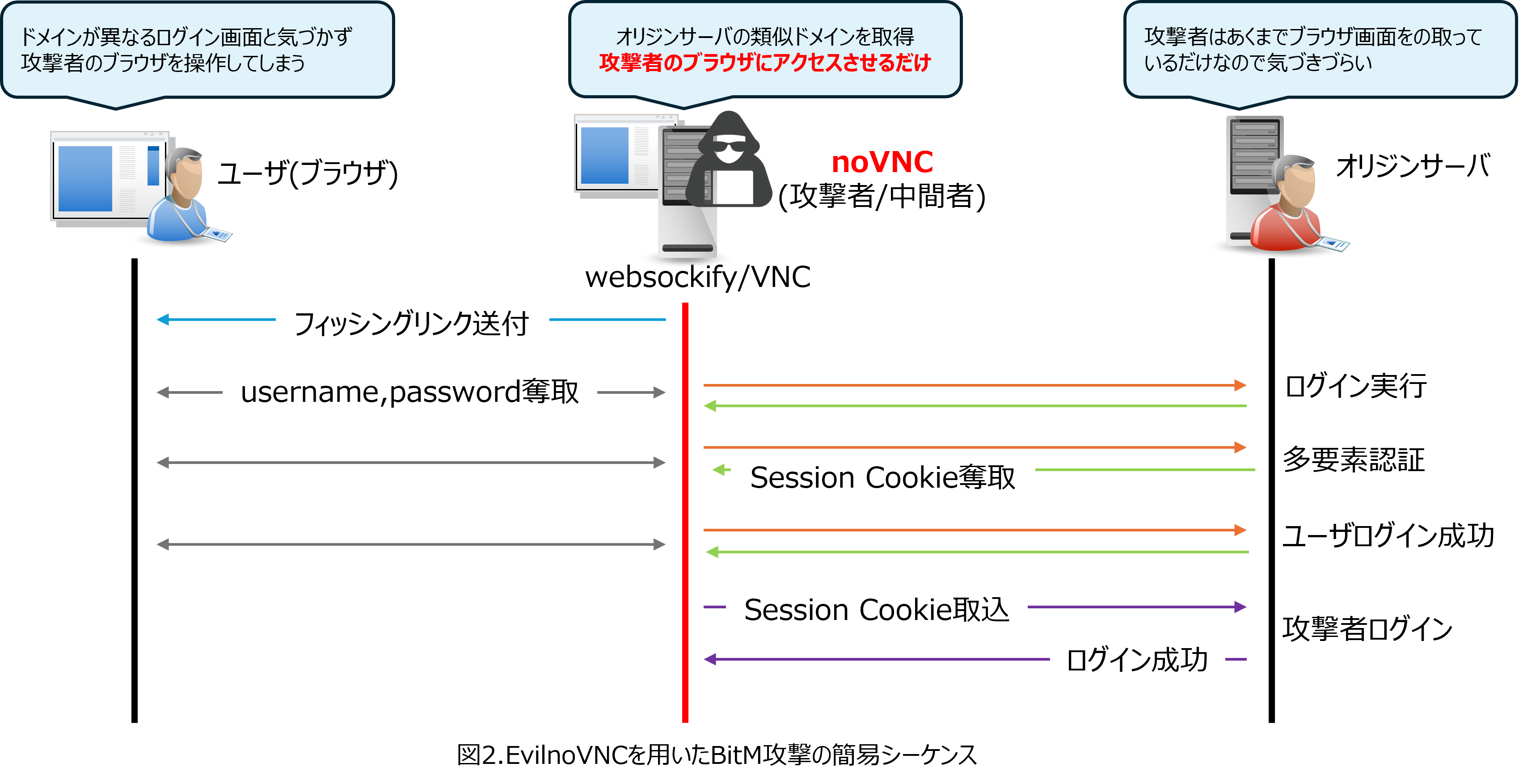

■BitM(Browser-in-the-Middle)とは

こちらの攻撃も中間者攻撃の一種に属しておりブラウザを乗っ取るという斬新な攻撃手法となります。

攻撃者はAitM同様、対象のサービスを選定しドメインを取得、フィッシング用のURLを作成します。

URLを踏ませることにより攻撃者のブラウザ画面にアクセスしてしまい自身の画面でログインをしているかのように錯覚させます。

攻撃者側のブラウザで操作していますのでユーザーID、パスワード、セッションIDまでも盗み出せてしまいます。

最も有名なツールとしては"EvilnoVNC"があります。

こちらのツールはnoVNCがベースとなっておりコンテナで起動することができます。

noVNCやwebsockifyを自動でgitからクローン、ヘッドレスブラウザであるchroniumも合わせてインストールしセッティングも容易です。

攻撃者は起動コマンドで画面サイズ(Dynamicも指定可能)を指定するだけで簡単に起動がすることができます。

■さいごに

フィッシング耐性がないMFAではクレデンシャルのみならずセッションIDまで盗まれてしまうため攻撃が成功してしまいます。

また、ダークウェブ上ではより利用しやすく効率的に攻撃できるPhaaS(Phishing as a Service)も出てきておりこれらの攻撃は今後増加していくでしょう。ユーザーが注意深く観察し防ぐには限度があり、教育コストも跳ね上がってしまいます。

こういった対策をユーザー任せにするのではなく技術機構で防ぐということが大事でありパスキーの導入を推奨させていただきます。

最後にBeyond Identity社がAitMのデモ動画を載せているサイトがありますので参考文献として添付します。ご興味ありましたらそちらも参考にしていただけますと幸いです。

【参考文献】

Beyond Identity,Phishing 101

https://www.beyondidentity.com/collections/phishing-101

---------------------------------------------------

執筆者:星野 幸哉

三井情報株式会社

ソリューション技術グループ ソリューション第二技術本部 インフラ第一技術部第二技術室