第5回「IDaaSの移行は不要? - Entra IDとBeyond Identityの連携」

2026年2月17日

■はじめに

今回はBeyond Identityの実際の導入を想定したコラムとなっております。

よくお客様からBeyond Identityを導入する場合、既存のIDaaSから乗り換える必要がありますかと質問を受けます。

回答とするとできるものとできないものがあり既存のIDaaSの仕様によります。しかし、メジャーなIDaaSであれば基本的に可能です。

今回は代表としてEntra IDが導入されているお客様向けにどのような導入方式があるのか説明していきます。

■導入方式 - フェデレーション

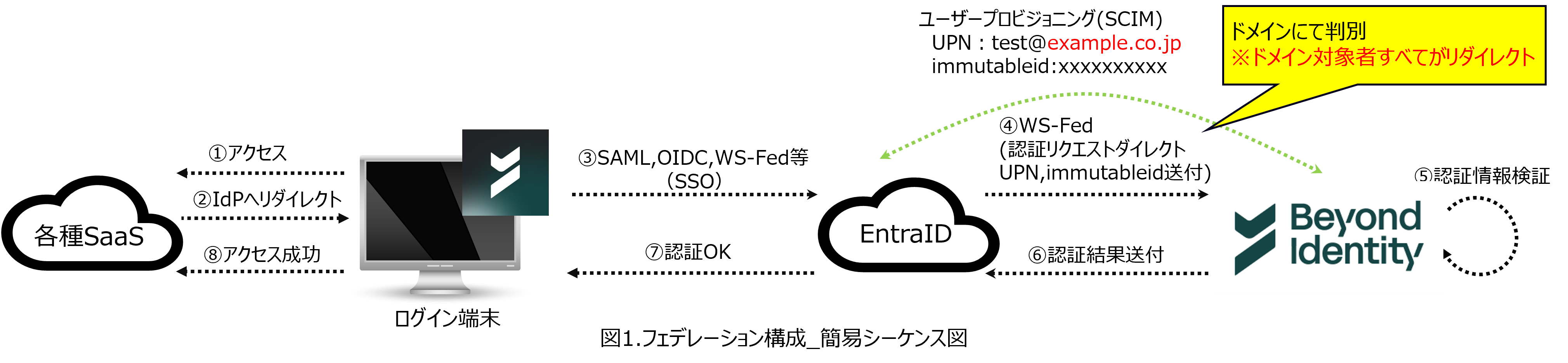

この方式はSAMLの認証フローで例えるとEntra IDをSPとしBeyond IdentityをIdPと見立てる方式です。

Entra IDとBeyond Identityで信頼を確立したドメインを構築することによりそのドメインからの認証フローをBeyond Identityに委任することができます。

この信頼を確立したドメインを構築する際に"WS-Fed"というMicrosoft製品と親和戦の高いフェデレーション方式を使用します。

Entra IDはあくまで中間に位置しますので条件付きアクセスの設定を変更する必要がなくそのまま利用することができ完全なるパスワードレスを提供します。

ただし、注意すべき点としてBeyond Identityで認証を行いますので両方のIDaaSでユーザを作成する必要があります。

つまり、ユーザプロビジョニング(SCIM等)の設定を行うか手動でBeyond Identity側にもユーザを作成する必要がございます。

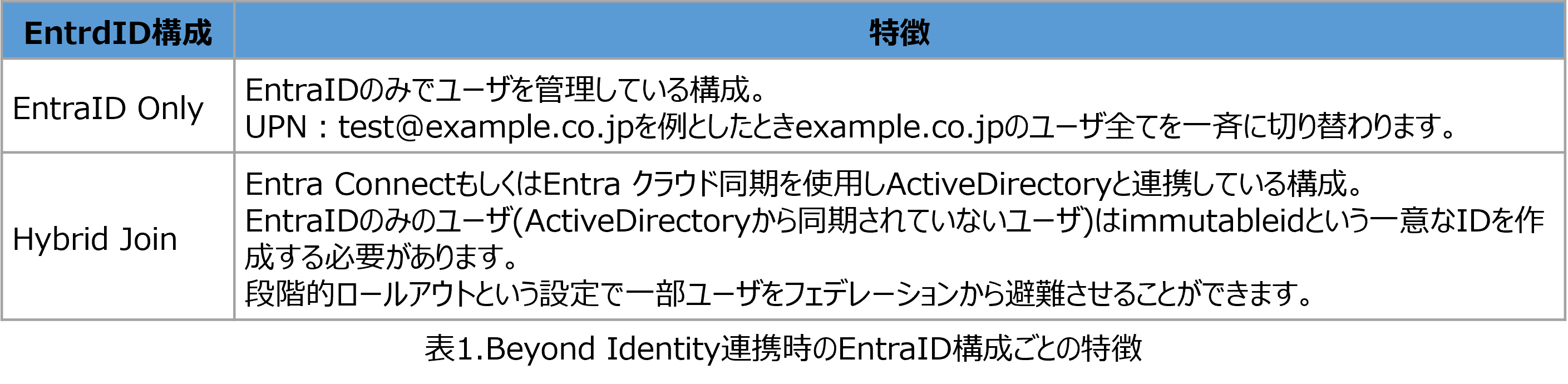

また、既存環境のEntra IDを想定した場合”Entra ID Only”と”Hybrid Join”の2構成があるかと思います。

この2構成において若干動作が異なります、下記にその違いとフェデレーションの簡易シーケンスをまとめます。

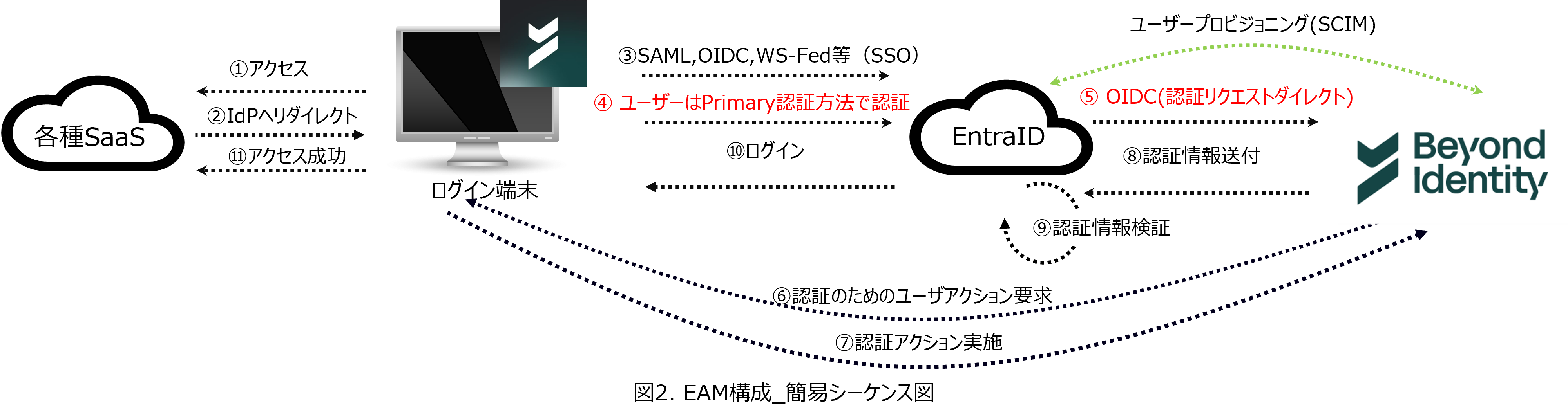

■導入方式 - EAM(外部認証方法)

この方式はフェデレーション方式と違いあくまでMFA要素としてBeyond Identityを設定できるようになります。パスワードは残りますが現在使用しているMFA要素のPush認証やOTP認証の代替として使用することができます。

既存環境への影響を鑑みフェデレーションほど大胆な変更は行わずフィッシング耐性MFAを実施したい場合に最適な導入方法です。

下記にEAMの簡易シーケンスをまとめます。

■さいごに

Entra IDを代表としてBeyond Identityとの構成を説明してきました。

Beyond Identityは条件付きアクセスの移行やユーザを一から作成せずとも導入が可能なため大規模な移行等は不要です。

また、Beyond IdentityはIDaaSにもなることができます。

フィッシング耐性を実現したいや完全なパスワードレスを実現したい、このIDaaSで導入はできますかなど気軽な内容で構いませんのでご要望ありましたら是非お問い合わせください。

---------------------------------------------------

執筆者:星野 幸哉

三井情報株式会社

ソリューション技術グループ ソリューション第二技術本部 インフラ第一技術部第二技術室