フィッシング対策、それだけで本当に十分ですか?

Beyond Identityは“盗まれない多要素認証”を提供します

Topics

-

2025年10月29日

【三井情報】TECH+フォーラム 「”その時”に動けるレジリエントな組織づくり」講演のお知らせ

-

2025年09月09日

【三井情報/Beyond Identity出展のお知らせ】Security Days Osaka 2025 Fall に出展します

-

2025年05月15日

Beyond Identityの出展いたします!【2025年6月11日(水)~13日(金)開催】Interop Tokyo 2025

-

2025年01月16日

三井情報、Beyond Identityと代理店契約を締結しフィッシングに強い多要素認証ソリューションの販売を開始

Beyond Identityとは

Beyond Identityなら!

Beyond Identityは非常にセキュアな認証であるFIDO2認証に準拠してSSOやMFAの導入が出来るソリューションです。

フィッシング耐性MFAやセキュアSSO、デバイスポスチャ、ディープフェイク対策などの機能を提供します。

Beyond Identityのポイント

-

Point01

フィッシング耐性MFA(多要素認証)でセキュリティ強化

FIDO2/WebAuthn準拠のパスキー認証を採用した多要素認証を実現 -

Point02

パスキーの管理・運用も容易

端末の紛失時やリプレース時もパスキーの管理が容易 -

Point03

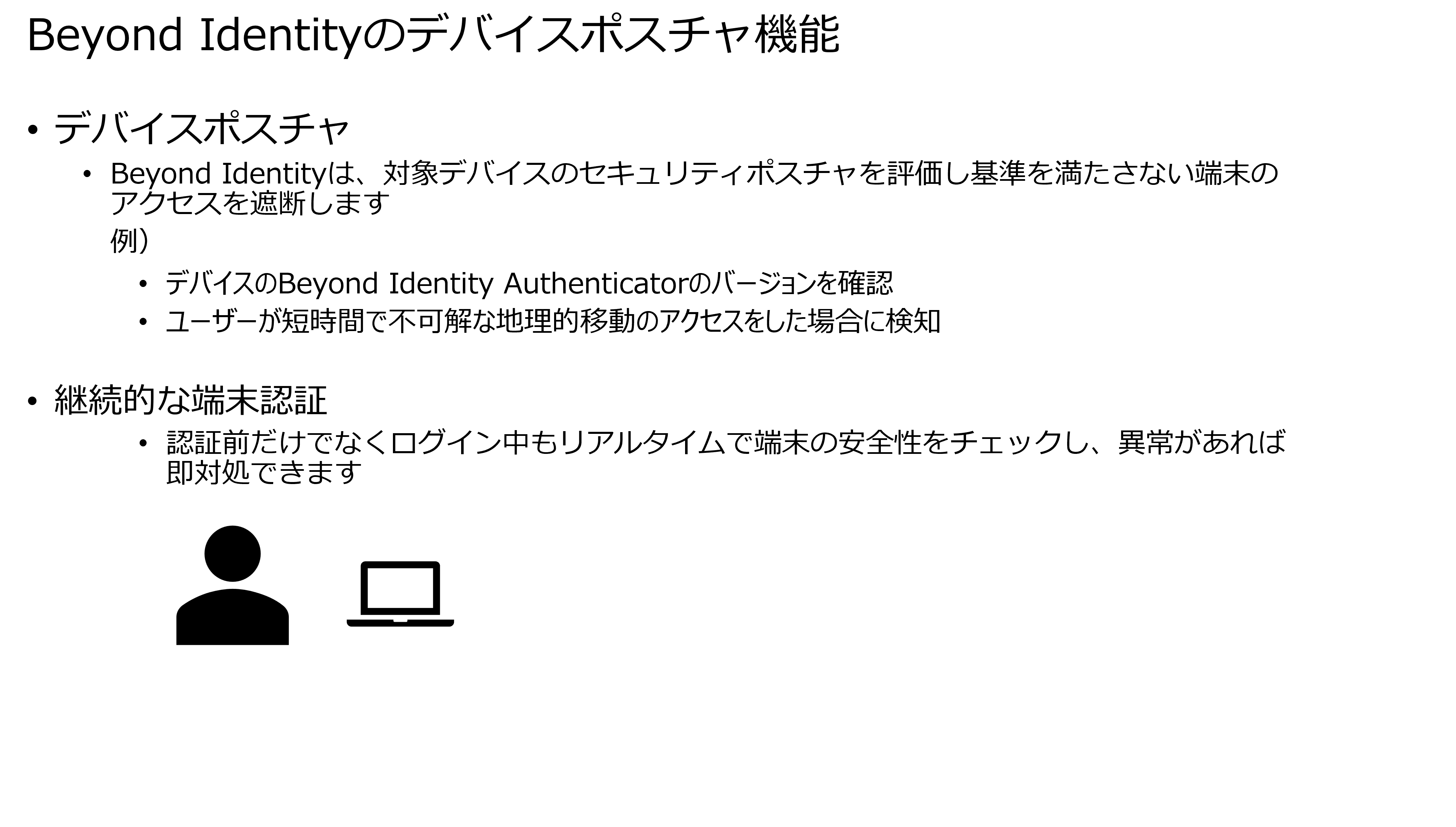

デバイスポスチャによる端末セキュリティも

「誰が」だけではなく「どの端末から」を問う -

Point04

オンライン会議のなりすましを防ぐ

管理対象ユーザーかどうかを認証で見抜く

ポイント①フィッシング耐性MFA(多要素認証)でセキュリティ強化

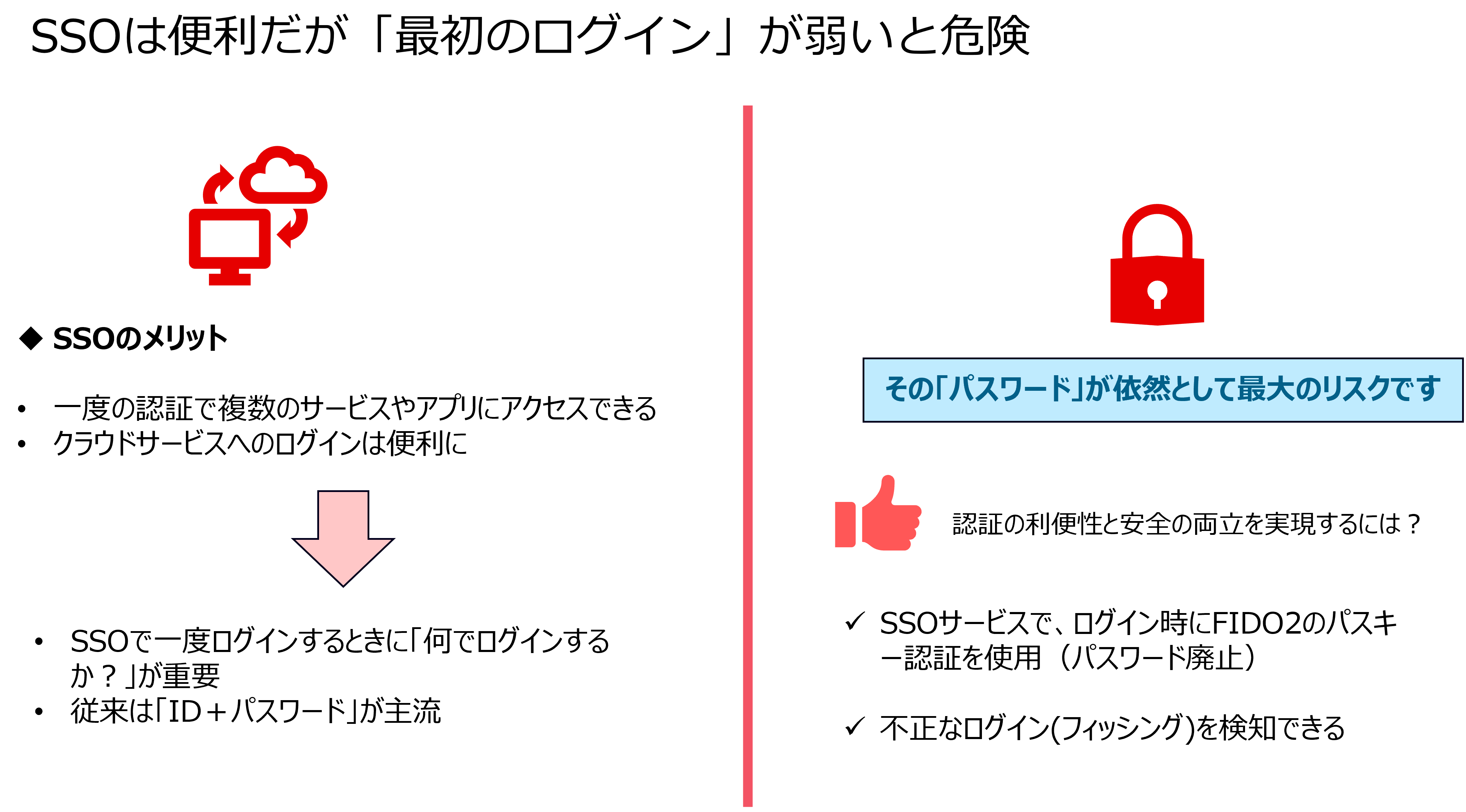

SSOでログインが便利に。でもパスワードは残る

シングルサインオン(Single Sign-On)は、一度のログインで複数のシステムやサービスを利用できる仕組みです。ユーザーの利便性を高めます。

MFA(多要素認証)があれば安心?

従来のIDとパスワードによる認証は、漏えいや使い回しなど多くのリスクがあります。

そのため、不正アクセス防止には多要素認証(Multi-Factor Authentication:MFA)が有効です。MFAは複数要素を組み合わせて本人確認を強化します。

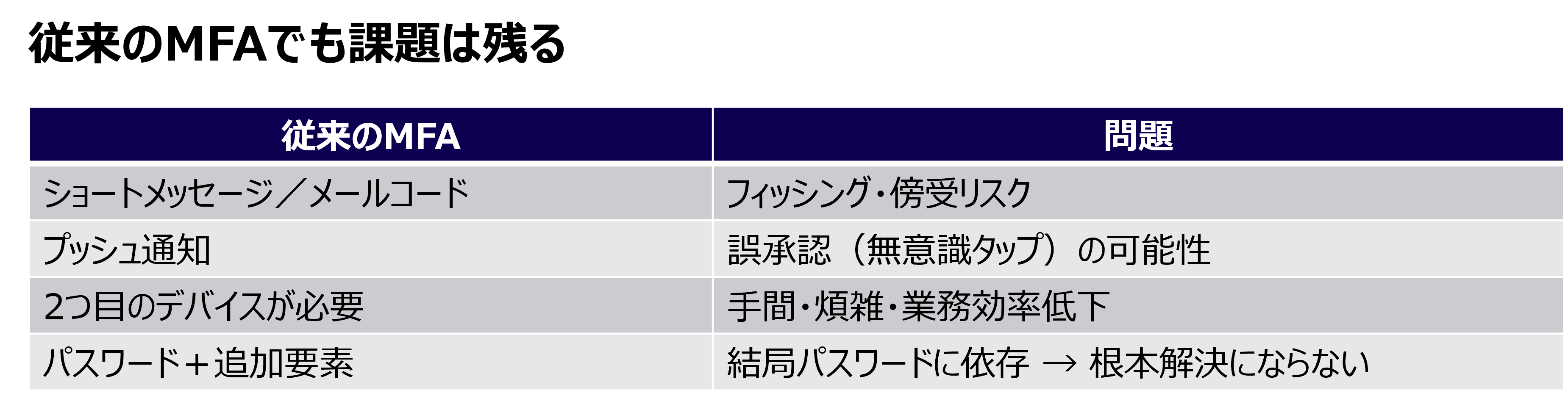

従来のMFAはショートメッセージやメールなどを用いる方法がありますが、課題があります。

Beyond Identityのパスキー認証による多要素認証のメリット

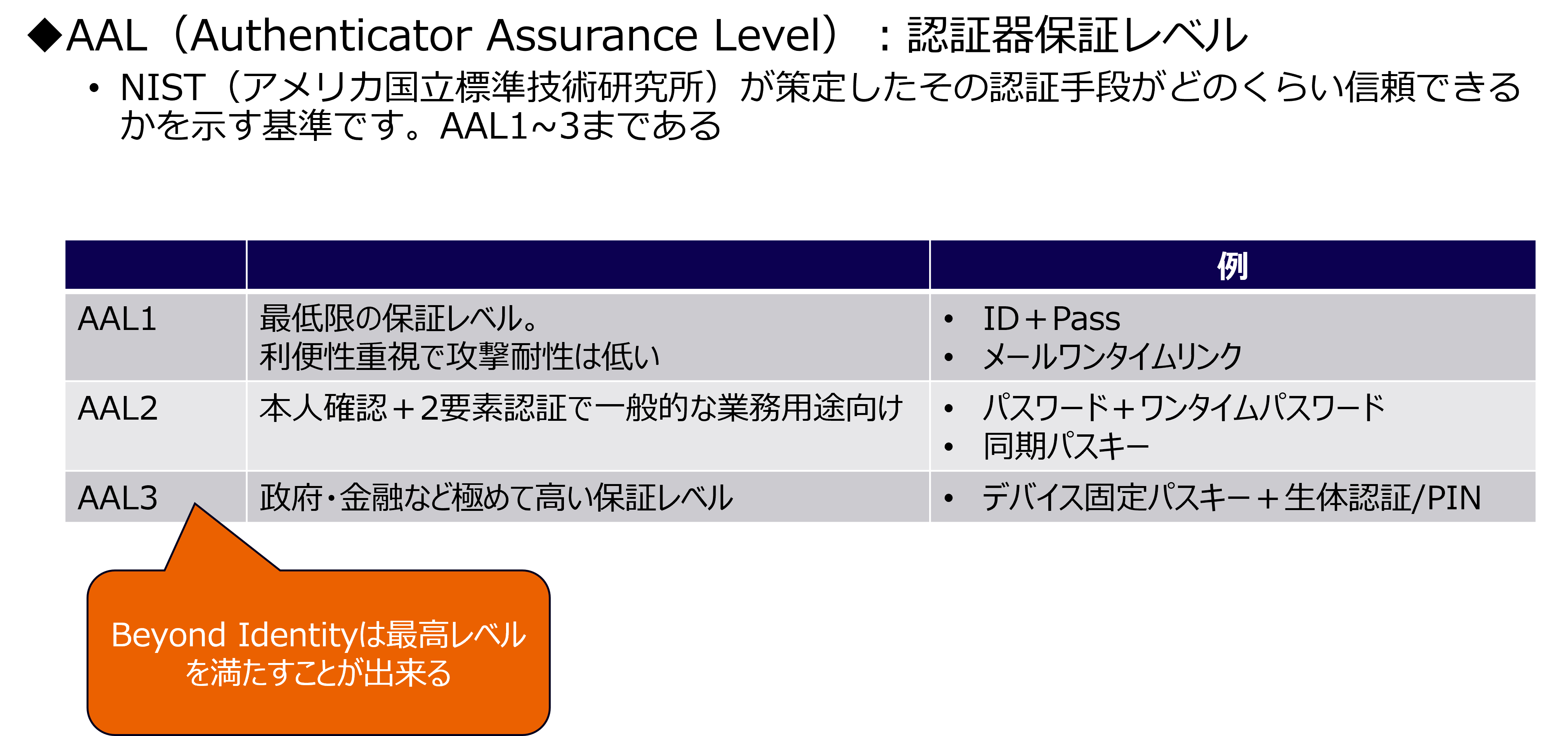

NIST認証器保証レベル(AAL3)を満たす高いセキュリティレベルの多要素認証の導入ができます。

これによりAitM攻撃など最新のフィッシング攻撃にも対応可能です。

NISTの認証器保証レベルとは?

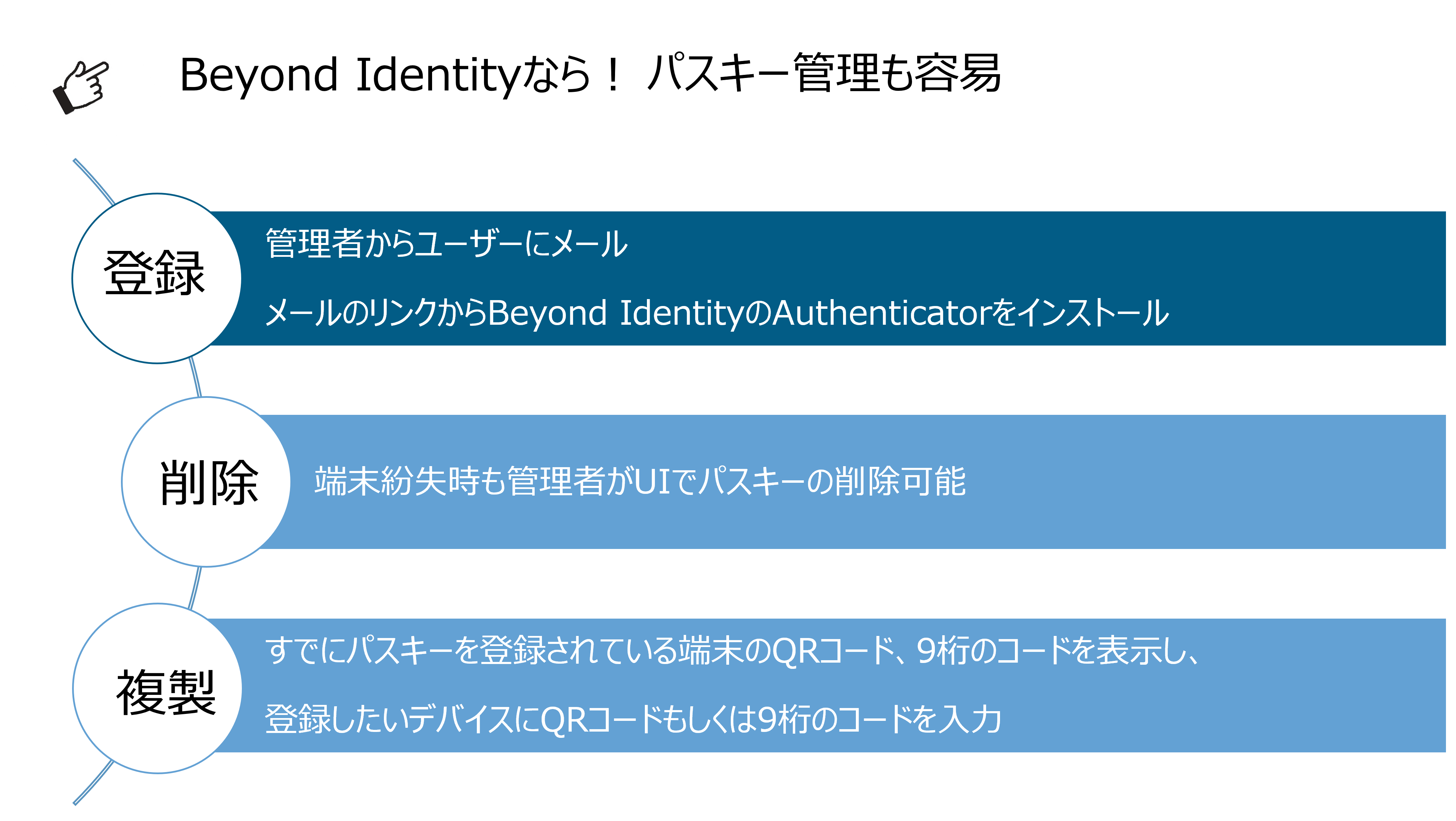

ポイント②パスキーの運用・管理も容易

「パスキーは安全だけど、管理が大変そう」——そんな不安はありませんか?

・端末を紛失したとき、再設定が面倒で現場が混乱

・新しいデバイスへの移行に、IT部門の手間と時間がかかる

・パスキーの状態を把握できず、削除漏れなどのリスクが心配

Beyond Identityのパスキー管理(追加・削除・移行)のポイント

ポイント③デバイスポスチャによる端末レベルのセキュリティも可能

アクセスするその端末は安全ですか?

Beyond Identity のメリット

- 管理者がGUIから発行した9桁コードをユーザが入力するだけで登録完了

- 主要なプラットフォーム(Windows、Mac、iPhone、Android、Linux)で動作可能

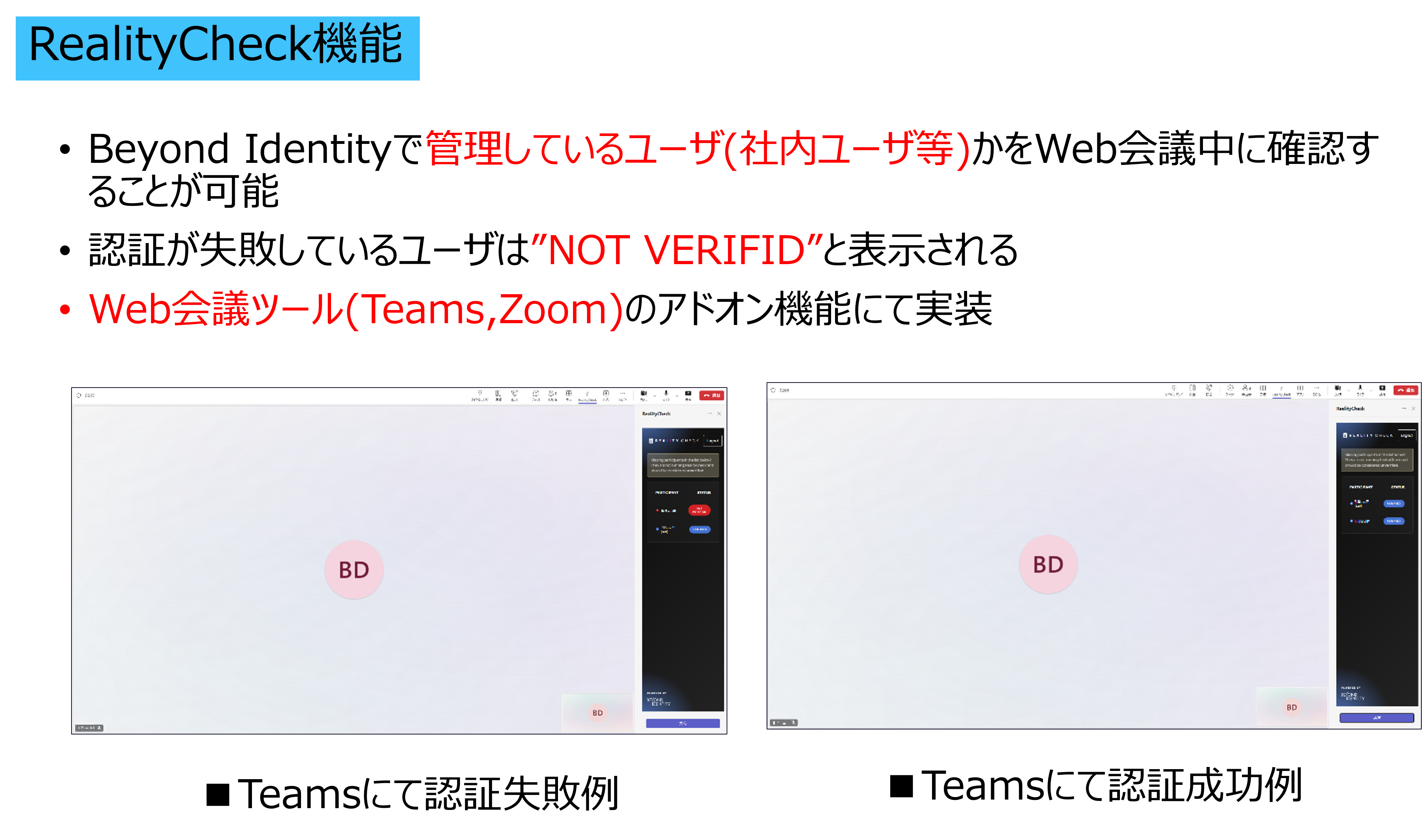

ポイント④オンライン会議のなりすましを防ぐ

ディープフェイクによるなりすましを見た目(画像・音声)で見抜けますか?

・ビデオ会議ツールにおける本人特定は困難

・ディープフェイクや音声クローンなどによるなりすまし被害は拡大

・経営層や重要人物を狙った高度な偽装攻撃への対策

ディープフェイク・音声クローンによる被害事例

被害事例①

- 2024年5月に技術コンサル会社のA社がディープフェイクの偽装により2560万ドルに及ぶ送金をしてしまった。

- 同社CFOに偽装されたメールを受領後、フィッシング詐欺の恐れもあると考えていたが、複数人での会議を実施したうえで正常と判定してしまい騙された。

被害事例②

- 世界有数の広告代理店にてCEOが参加しているTeams会議を設定し騙そうとした。

- 会議では音声クローンによりCEOの声を偽装しカメラはONにせずYoutube動画で騙そうとしたが失敗した。

AIの発展によりディープフェイク、写真の偽装、音声の偽装などこれまででは偽装できないものまで可能に

※Reality Check機能はオプション機能となります。

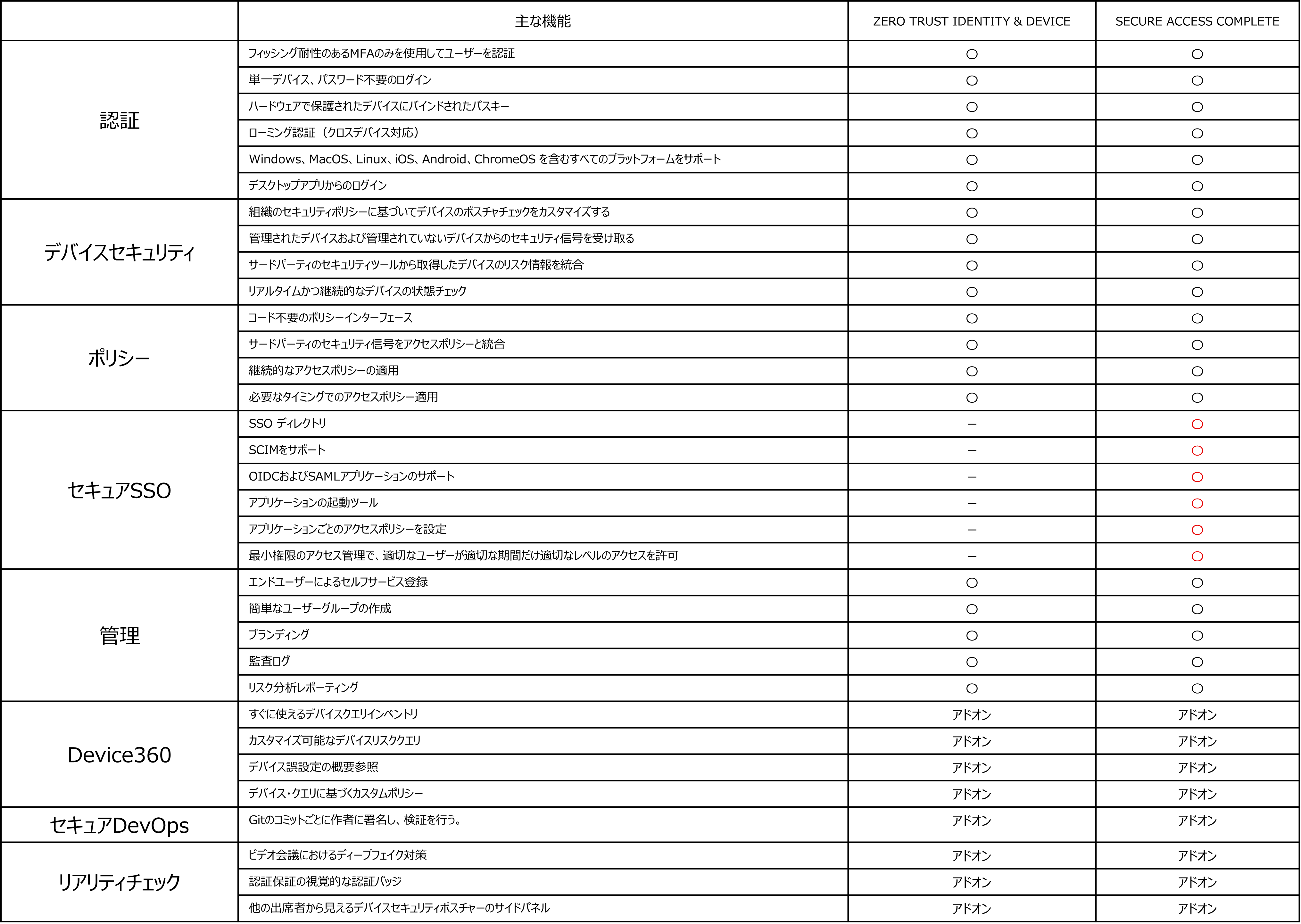

ライセンス

用語解説

FIDOとは「Fast IDentity Onlineの略で、2012年にパスワードレス認証プロトコルに関する非営利団体としてFIDOアライアンスが発足しました。「パスワードへの過度の依存を減らす」ことを目的にUAFやU2F、CTAPなどのユーザー認証の仕様を公開しています。

FIDO2は、FIDOアライアンスとW3Cが共同で規格化した「パスワード不要のログインを可能にする認証標準」で、ユーザーが公開鍵暗号方式と生体認証やPINなどを使って、安全にWebサービスへログインできるようになります。具体的にはCTAPとWebAuthnで構成されています。

CTAPとは、FIDO2の構成要素の一つであり、FIDOアライアンスが規定している、認証器側のプロトコル仕様を定義したものです。U2Fの後継プロトコルとなり、CTAP2とも呼ばれます。

WebAuthnはFIDO2の構成要素のひとつで、Webサイト側のプロトコル仕様を定義したものです。W3C(World Wide Web Consortium)によって規定されています。

いわゆる多要素認証と呼ばれ、アクセス時に「知識」「所有物」「生体」の異なる2つ以上の認証要素を組み合わせて本人確認する仕組みです。パスワードだけの認証よりも高いセキュリティ性を実現しますが、SMSやメールでの多要素認証はフィッシング耐性がないとも言われます。

企業がスマートフォンやタブレット、ノートPCなどのモバイル端末を一元管理する仕組みです。構成設定、アプリ配布、セキュリティ制御、リモート操作などを遠隔で行うことで、情報漏洩リスクの低減や運用の効率化のために導入されます。

コラム

よくあるご質問

仕様について

AitM攻撃(中間者攻撃)というセッションCookieを窃取する高度なフィッシング攻撃に対しての耐性となります。OTP認証やPush認証ではMFAをしていてもAitM攻撃を防ぐことはできません。AitM攻撃に対して高い耐性を誇る認証方式としてはパスキー認証、証明書認証があります。

Windows、macOS、iOS、Android、Linuxをサポートしています。

パスキー認証のみをサポートしています。その他の脆弱な認証方式はサポートしていません。ただし、パスキー認証に生体認証を付加することは可能です。

Beyond Identity Authenticatorというソフトウェアにパスキーを登録することで実施します。ソフトウェアでの制御のため、セキュリテキーのようなハードウェアは不要です。

主要なIDaaSであるMicrosoft EntraID、Okta、PingFederate等、多数のIDaaSとフェデレーション(認証連携)が可能です。お使いのIDaaS側でBeyond Identityに認証をフェデレーションする機能が必要になります。IDaaS側の仕様によりますので使用可否についてはお問い合わせください。

オンプレミスの統合認証システムとは連携することはできません。あくまでIDaaSとの連携になります。ただし、ハイブリッド環境(AD + EntraID)ではEntraIDと連携することが可能なためプロビジョニング、フェデレーションは可能です。

契約・ライセンスについて

ユーザー課金です。最低購入数は50からです。

最低12か月の契約が必須です。

資料ダウンロード

お問い合わせ

免責事項

※当ウェブサイトに掲載されている製品情報・仕様・価格・提供時期などは、2025年7月時点の情報であり、予告なく変更される場合があります。掲載内容については正確性・最新性を保つよう努めておりますが、誤記載や技術的な誤りが含まれる可能性があります。

※また、当該情報に基づいて発生したいかなる損害についても、当社は一切の責任を負いかねますので、あらかじめご了承ください。最新の情報につきましては、お問い合わせフォームまたは当社担当までご確認ください。外部サイトへのリンクについても、リンク先の内容およびセキュリティに関して当社は責任を負いません。